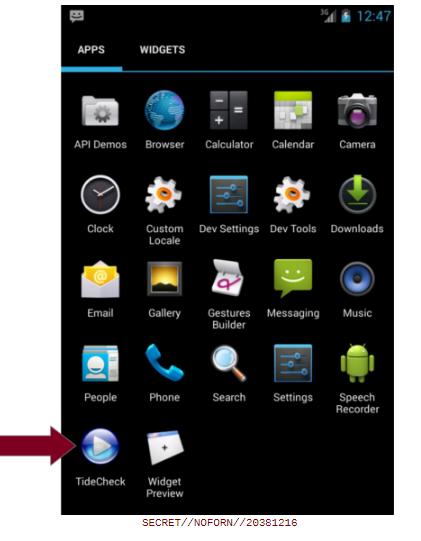

WikiLeaks опубликовала очередные сведения относительно инструментов взлома ЦРУ. Помимо Windows и Linux американскую разведку интересует и Android, на которой активны более миллиарда устройств. Инструмент под названием HighRise представляет собой вредоносное приложение, способное перехватывать текстовые сообщения и отправлять на серверы ЦРУ. Для распространения хакерской утилиты применяется приложение TideCheck, но для этого устройство уже должно быть под контролем ЦРУ, для чего должны существовать другие инструменты взлома Android.

После приложение должно быть запущено вручную, при первой загрузке требуется ввести пароль. Согласно опубликованному WikiLeaks руководству, паролем является слово inshallah, что в переводе с арабского означает «Божья воля». HighRise работает только на версиях Android 4.0-4.3, но есть вероятность, что ЦРУ уже обновила приложение для взлома более современных версий. Создано оно было в конце 2013 года, когда самой современной была версия Android 4.0. HighRise может запускаться в момент загрузки устройства в фоновом режиме, поэтому заметить его невозможно, если специально не смотреть список запущенных процессов. В будущем WikiLeaks может опубликовать описание других инструментов взлома в рамках серии утечек Vault 7.

Теги:

Безопасность, Android.

Комментарии посетителей

Комментарии отключены. С вопросами по статьям обращайтесь в форум.

|

|