Новости за 03.02.2017

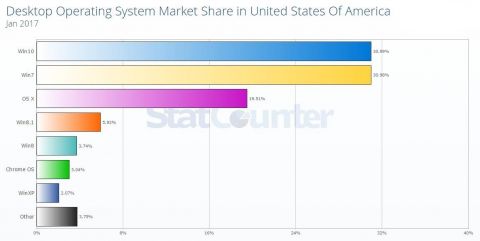

Microsoft продолжает работать над убеждением пользователей перейти с операционной системы Windows 7 на более современную и надёжную по мнению разработчиков Windows 10. Статистика компании StatCounter показывает, что её усилия не пропадают даром. По итогам января доля Windows 10 в США составила 30,99% против 30,98% у Windows 7. Как видим, разница составляет всего 0,01%, что вполне может быть статистической погрешностью. Третье место занимает система macOS с долей рынка 19,51%. Далее располагается Windows 8.1 с результатом 5,92%, рядом находится Windows 8 с 3,04%. Если в статистике от компании NetMarketShare доля Windows XP близка к 10%, то здесь она получила только 2,07%. Если верить этой статистике, Windows 7 установлена на трёх из семи компьютеров в США. У Microsoft есть ещё три года, чтобы убедить оставшихся пользователей уйти с Windows 7, поддержка которой будет прекращена в январе 2020 года. Компания не хочет увидеть повторения ситуации с Windows XP, которая остаётся живой без малого через три года после прекращения поддержки.

Теги:

Windows 10.

В операционных системах Windows нашли уязвимость нулевого дня, которая позволяет проводить атаки вида «отказ в обслуживании» и другие, в том числе делает возможным выполнение произвольного кода. Уязвимость располагается в сетевом протоколе SMB, затронуты версии Windows 8.1 и Windows 10. Также уязвимость может быть в редакциях Windows Server, но подтверждения этому пока нет. Инженеры американской компьютерной группы реагирования на чрезвычайные ситуации уже сумели провести пробную атаку отказа в доступе на полностью обновленных версиях Windows 10 или 8.1, но возможность запуска произвольного кода пока не подтверждена. Операционная система Windows не справляется с надлежащей обработкой трафика от вредоносного сервера. В частности, Windows неправильно обрабатывает запрос с сервера, который содержит слишком много байтов после структуры SMB2 TREE_CONNECT Response. При подключении к вредоносному серверу SMB может произойти падение системы Windows через файл mrxsmb20.sys и будет отображён синий экран смерти. Код эксплоита для этой уязвимости уже опубликован в интернете, поэтому до появления патча пользователи этих операционных систем подвержены риску. До выпуска обновления они могут заблокировать порты TCP под номерами 139 и 445 и UDP 137 и 138.

Теги:

Безопасность, Windows 10.

Страницы:

1

|

|