Новости за 16.05.2017

Мессенджер Telegram на персональных компьютерах был обновлён до версии 1.1.0 и доступен на сайте производителя или обновиться можно в уже установленном приложении. Ключевым новшеством этого обновления является поддержка голосовых звонков. Реализация та же самая, что и на смартфонах, разработчики говорят о безопасной и кристально чёткой связи, которую ещё лучше делает поддержка алгоритмов искусственного интеллекта. Помимо голосовых звонков появились и другие новшества. Есть новые смайлы, стикеры и анимация GIF на панели справа от поля с сообщениями. Появилась возможность управлять заблокированными пользователями в группах, а администраторы в чатах могут удалять сообщения других пользователей. После этого обновления поддержка голосовых звонков в Telegram доступна на всех платформах, а именно на Windows, Mac, Linux, Android и iOS. Это делает Telegram прямым конкурентом программам вроде Skype, хотя в ней акцент делается на текстовую переписку, а не на звонки. Пользователи Windows Mobile остались пока без обновления и им голосовые звонки в Telegram недоступны. Здесь программа обновляется не слишком часто, так что придётся подождать месяц-другой.

Теги:

Telegram.

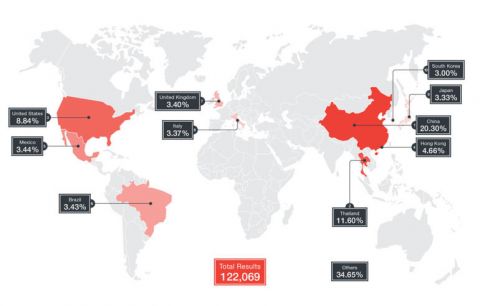

Новый ботнет интернета вещей использует более тысячи уязвимых моделей IP-камер для проведения DDoS-атак. Свыше 122 тысяч камер разных производителей стали частью ботнета Persirai, большинство их владельцев об этом не подозревают. Открытие сделали специалисты из компании Trend Micro, они насчитали по всему миру 122069 затронутых камер, которые легко найти через поисковый движок Shodan. Уязвимые продукты есть в Китае и Японии, Европе и обеих Америках. Как и многие устройства с доступом в интернет, эти камеры обладают простой настройкой, в результате чего безопасность оставляет желать лучшего. IP-камеры могут открыть порт на маршрутизаторе и действовать как сервер, из-за чего хорошо видны вредоносным программам. через порт атакующие могут внедрить команды и подключить камеры к сайту для скачивания вредоносного скрипта и установки программы для связи с ботнетом. После скачивания и запуска вредоносная программа удаляется и работает только в памяти, чтобы избежать обнаружения. Разработчики Persirai блокируют используемый ими эксплоит, чтобы другие хакеры не забрали камеры себе. Они могут проводить DDoS-атаки против определённых сетей, в прошлом году ботнет Mirai уже показал разрушительную силу подобных атак. Командные серверы Persirai находятся в Иране, в коде есть символы местного алфавита.

Теги:

Безопасность.

Страницы:

1

|

|