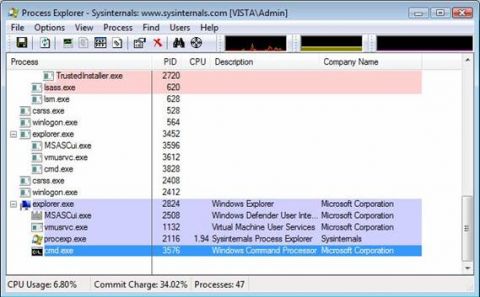

Когда вы работаете в Интернете, ваш компьютер уязвим для многих вредоносных атак, рекламных и зловредных программ, вирусов и зараженных веб-сайтов. Многие из вас считают, что если у вас есть хороший брандмауэр, грамотно настроена защита в Windows XP SP2, выставлен максимальный уровень надежности, и вы не ходите на «плохие» сайты, то все будет в порядке. К сожалению, злоумышленники развиваются день ото дня, и большинства этих защитных предосторожностей просто недостаточно сейчас. И хотя многие из читающих эти строки сейчас не перешли на Windows Vista, я призываю вас читать далее и посмотреть, какие преимущества на Windows XP предлагает Windows Vista в плане защиты в Интернете. Если ваш компьютер когда-либо был заражен вирусом или атакован вредоносным ПО, Windows Vista поможет легко справиться с этими проблемами. В этой статье мы обсудим, что такое защищенный режим в Internet Explorer 7 в Windows Vista, как IE 7 работает с UAC (User Account Control – контроль пользовательского доступа), и как обеспечиваются уровни целостности для сетевой защиты. Преимущества UACЯ знаю, что о UAC уже много говорилось ранее, но для тех из вас, кто не знает точно, что предлагает UAC, давайте немного углубимся в эту технологию. Представим себе такой случай. Когда администратор заходит в систему как пользователь, состоящий в группе администраторов, все задачи выполняются с администраторскими полномочиями. То есть ЛЮБОЕ приложение и ВСЯ работа в Интернет выполняются с правами администратора. В то же время, при таком же пользователе в Vista с включенным UAC все меняется. При включенном UAC пользователь (зашедший в систему как член группы администраторов) является стандартным пользователем для всех запущенных задач. Это означает, что вредоносное ПО также имеет стандартный пользовательский доступ, который сильно ограничен. Это самое верное определение LUA (least privilege user access – пользовательский доступ с наименьшими правами), которое я уже неоднократно предлагал (см. ссылки ниже). Ознакомьтесь с ‘Пять главных связанных с безопасностью причин использовать Windows Vista’ и ‘Понимание контроля пользовательского доступа‘ для получения более подробной информации об UAC. UAC изменяет аутентификацию пользователя и значки процессов таким образом, чтобы группа администраторов не была включена. Вы можете увидеть это ограничение, если вы посмотрите на значок процесса для пользователя, вошедшего в систему Vista, работающей с пользователем как с членом группы администраторов. Чтобы посмотреть на это, войдите в Vista в качестве администратора, затем щелкните на кнопку Start, затем All Programs, затем Accessories, затем Command Prompt. После этого запустите Process Explorer и найдите процесс cmd.exe (он будет под процессом explorer.exe), как на Рисунке 1.

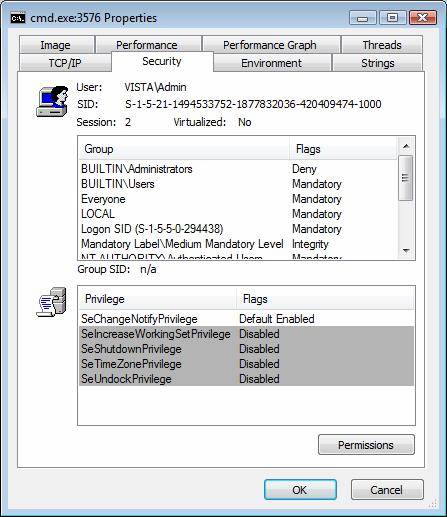

Рисунок 1: Process Explorer показывает все запущенные процессы Теперь сделайте двойной щелчок мышью на cmd.exe для отображения страницы свойств, затем перейдите на вкладку Security (Рисунок 2).

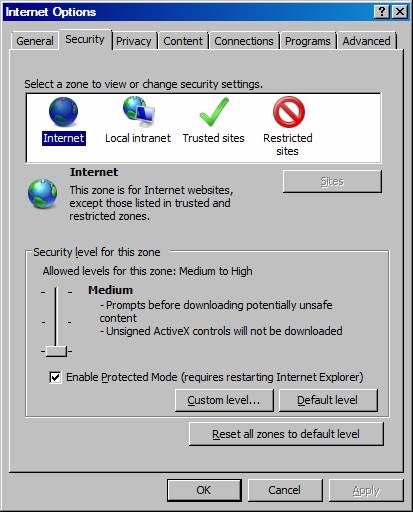

Рисунок 2: Страница свойств cmd.exe включает вкладку Security для отображения надежности процесса На Рисунке 2 показано, что с группой администраторов связано значение ‘Deny’, что означает ограничение привилегий для пользователя. Режим Protected Mode (Защищенный режим) в IE7В IE7 есть новая функция, которая может быть включена или отключена, называемая режим Protected Mode. Protected Mode – это не отдельная технология, она включает в себя несколько технологий под одним названием. Двумя самыми важными технологиями в Protected Mode являются UAC и уровни целостности. С UAC мы уже познакомились, с уровнями целостности разберемся несколько позднее. А сейчас давайте узнаем, как включать режим Protected Mode и как проверить, работает ли он. Для включения Protected Mode в IE, перейдите к меню Tools, затем выберите Internet Options. В окне Internet Options перейдите на вкладку Security (Рисунок 3).

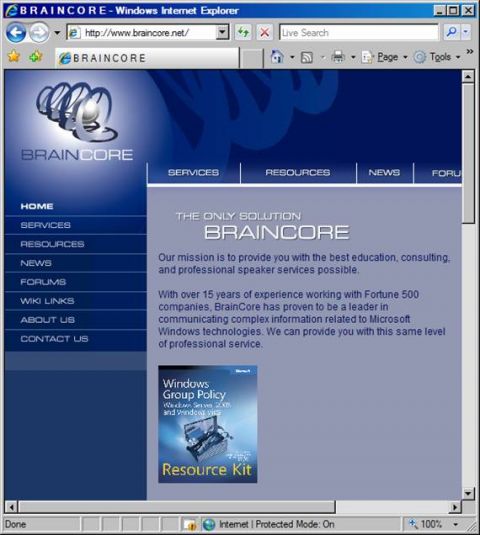

Рисунок 3: Вкладка Security для настройки Internet Options По умолчанию все ваши зоны будут запускаться в режиме Protected Mode, кроме зоны Trusted Sites. Вы можете изменить все настройки по вашему желанию. При включенном режиме Protected Mode, вы можете видеть его в действии каждый раз, когда вы посещаете какой-либо сайт. Внизу страницы вы увидите, включен ли режим Protected Mode. На Рисунке 4 показан сайт при включенном режиме Protected Mode.

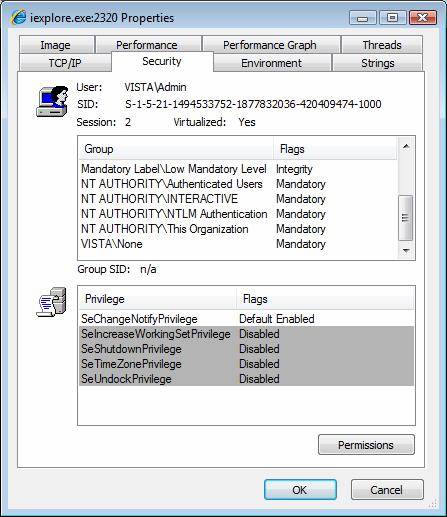

Рисунок 4: Режим Protected Mode отображается в нижней части каждого посещаемого сайта Знакомство с уровнями целостностиКонцепция уровней целостности основывается на идее наличия различных областей памяти операционной системы, доступ к которым контролируется. Исторически, все приложения, включая IE и другие веб-приложения, запускались в одних и тех же областях памяти. Это давало возможность вредоносным программам использовать уровень привилегий пользователя (администраторский) и получать доступ к работающим приложениям. Это делало код слишком уязвимым для вредоносного кода, получаемого через Интернет, но теперь IE7 в Windows Vista блокирует эту возможность. Уровни целостности комбинируют концепцию UAC с возможностями IE7. IE7 теперь изолирует себя от остальных приложений, запущенных на компьютере. Происходит ограничение вредоносного кода, приложений и дополнений, могущих проникнуть через Internet Explorer. В Windows Vista это делается с помощью различных уровней целостности. IE7 запускается на уровне целостности «Low» (низкий), что означает, что он может взаимодействовать только с приложениями, также запущенными на уровне «Low». Большинство приложений запускаются на уровне «Medium»(средний), из-за чего и происходит нужная изоляция. Поскольку приложения, с которыми вредоносный код хочет взаимодействовать, запущены на более высоком уровне целостности («Medium»), это взаимодействие не разрешается. Вы можете увидеть эти уровни целостности с помощью Process Monitor при запущенном IE. На Рисунке 5 показан процесс iexplorer.exe при просмотре через Process Monitor.

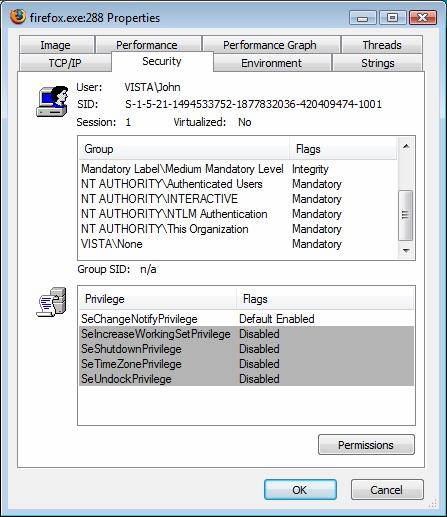

Рисунок 5: IE7 запущен на низком уровне целостности Windows Vista и IE7 обеспечивают более надежную среду. Если продукт анонсируется как «более надежный» при исследовании запуска на Windows Vista, он явно не пользуется преимуществами модели уровней целостности. На Рисунке 6 изображен процесс FireFox и уровень целостности в Process Monitor.

Рисунок 6: FireFox запускается со средним уровнем целостности Все это делает IE7 более надежным и защищает компьютер в целом лучше, чем в случае работы без IE7 на Windows Vista. ИтогиWindows Vista и IE7 обладают некоторыми фантастическими свойствами безопасности. Во-первых, UAC является функцией надежности, которая может использоваться для усиления защиты компьютера и пользователя от приложений и другого вредоносного кода, который пытается получить администраторский доступ к компьютеру. IE7 обеспечивает полный набор функций надежности, включающий режим Protected Mode и уровни целостности. Режим Protected Mode может быть настроен для всех зон в IE согласно вашим нуждам. Вы также можете видеть, включен ли режим Protected Mode для каждого посещаемого вами сайта. Наконец, IE обладает встроенными уровнями целостности. Эти уровни изолируют IE от всех других приложений, запущенных на компьютере. Такая изоляция предотвращает взаимодействие вредоносного кода с операционной системой и другими приложениями, запущенными на компьютере.

Теги:

Комментарии посетителей

Комментарии отключены. С вопросами по статьям обращайтесь в форум.

|

|