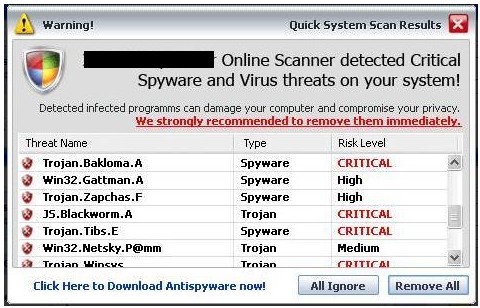

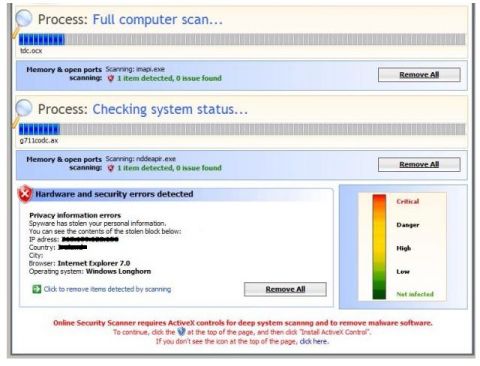

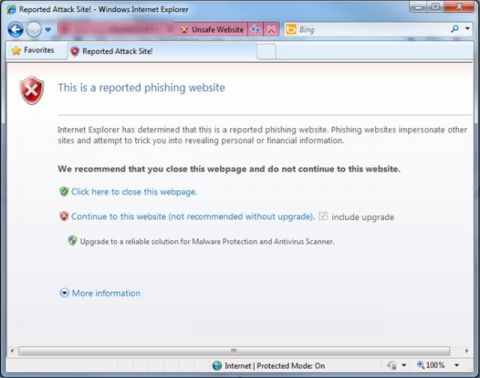

Корпорация Microsoft предупреждает пользователей всемирной Сети о новой опасности – новом виде вредоносного программного обеспечения, которое известно под именем Rogue:MSIL/Zeven. Это вредоносное ПО может автоматически определять браузер, с которого пользователь просматривает Интернет-страницы, и имитировать экран предупреждения об опасности, который обычно отображается лишь в случае попытки перехода пользователя на "небезопасный" сайт. Такой экран (или страницу) с предупреждением могут видеть пользователи только трёх веб-браузеров - Internet Explorer, Firefox, а также Chrome, так как именно эти браузеры содержат встроенную превентивную систему безопасности, которая анализирует ссылку ещё до отображения с неё информации. Фальшивые предупреждения об опасности выглядят очень правдоподобно, и ничего не подозревающим пользователям придётся рассмотреть предупреждение очень внимательно для того, чтобы различить подделку от настоящего предупреждения системы безопасности браузера. Данная уловка не что иное, как разновидность мошенничества с использованием подходов социальной инженерии, но в этом случае хакеры полагаются на доверие пользователя своему веб-браузеру – тактика, которая ранее не применялась. За пределами страницы с предупреждением "поддельная система" ведёт себя вполне как настоящая: она даёт пользователю возможность просканировать файлы, подскажет, если нужно что-либо обновить, а также позволит изменить пользовательские настройки безопасности и настройки режима приватности. После сканирования файлов утилита выдаст результаты, в которых непременно будут "инфицированные файлы", но, конечно же, чтобы их удалить, пользователю придётся приобрести полную версию утилиты. Попытка покупки "горе-продукта" откроет перед пользователем HTML окно с бесполезным "режимом безопасного просмотра веб-страниц" к тому же, с использованием режима высокопрочного шифрования данных. Вершиной злодеяния мошенников является страница, которая выглядит точь-в-точь как настоящая веб-страница продукта Microsoft Security Essentials; на ней даже присутствуют награды, заработанные MSE, а также подлинная ссылка на центр безопасности Microsoft Malware Protection Center. Вот это настоящая "качественная" уловка для неосведомлённого среднестатистического пользователя всемирной сети Интернет! И хотя новейшая вредоносная система является отличной попыткой, она не идеальна. Цель мошенников проста: заставить пользователя загрузить и установить на свой компьютер какую-нибудь "чепуху", которую никогда и ни при каких обстоятельствах не порекомендует ни один из трёх производителей веб-браузеров, а в процессе ещё и получить за это деньги. В то же самое время, страница предупреждения в браузере Firefox составлена с ошибками: строка "Get me our of here" написана с орфографическими ошибками, а сама "предупреждающая станица" ведёт себя очень странно, так как открывается в виде нового всплывающего окна. Кроме того, не составит никакого труда определить, что якобы "заражённые файлы" вообще отсутствуют на компьютере пользователя. Все эти оплошности мгновенно выводят мошенников "на чистую воду". Стоит, однако, отметить, что до сих пор мы не видели такого уровня детализации и проработки мошеннической схемы от плохих парней. Уровень развития вредоносного программного обеспеченияВсего каких-то там два года назад поддельная страница предупреждения пользователя и поддельный антивирус выглядели следующим образом:

поддельное антивирусное ПО, 2008-й год Сейчас же мы можем наблюдать намного более правдоподобные страницы с предупреждениями, которые меняются в зависимости от браузера, используемого на компьютере (срабатывает только с браузерами Internet Explorer, Firefox, или Chrome):

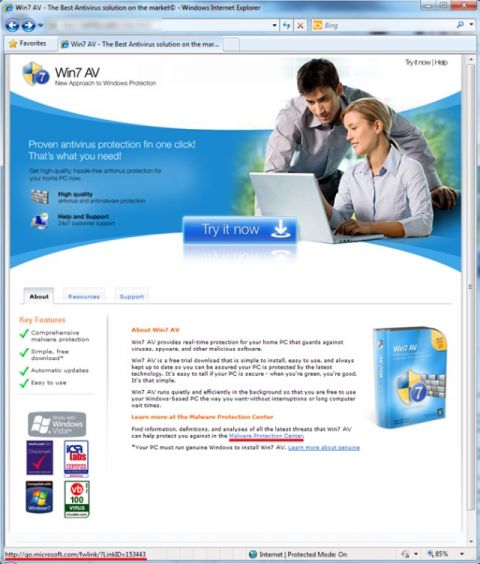

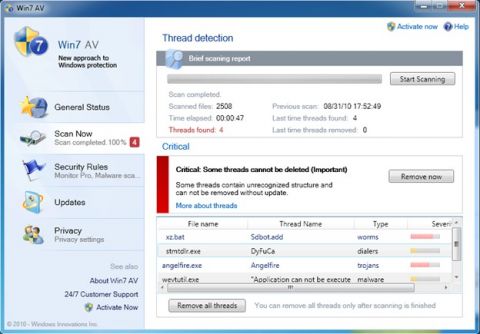

В результате мы видим полную, качественную страницу, пытающуюся продать поддельное антивирусное ПО, используя при этом репутация корпорации Microsoft: поддельная веб-страница "антивируса" Ну и наконец-то сам фальшивый антивирус, создатели которого не постеснялись в обилии использовать атрибутику программного обеспечения по обеспечнию безопасности корпорации Microsoft. поддельное антивирусное ПО, 2010-й год Авторы вредоносного ПО определённо достигли немалого прогресса, и эта последняя попытка и впрямь вызывает беспокойство, так как даже осведомлённые пользователи могут быть легко обмануты. К счастью для нас всех, существует универсальное правило, которое до сих пор можно применять в подобных ситуациях: не загружайте из Сети что-то только потому, что так сказано на веб-странице. |

|