Диспетчер Microsoft System Center Data Protection Manager 2010 (DPM) вышел в этом году и имеет множество усовершенствований по сравнению с предыдущими версиями. Он полностью совместим с Exchange Server 2010 с новой архитектурой (DAG) и обеспечивает защиту клиентов. В этой статье мы рассмотрим сторону клиентской защиты и в этом процессе посмотрим на некоторые компоненты продукта, такие как:

- Установка клиентских агентов DPM

- Установка клиентского интерфейса DPM на рабочей станции

- Создание групп защиты (Protecting Group) для клиентов

- Использование со-размещения данных

- Автоматическое расширение томов (Auto-grown for volumes)

При использовании защиты DPM клиента, любой клиент, так или иначе подключенный к сети (физически, через VPN, Direct access или иным образом) получает защиту собственных данных посредством DPM. Мы можем использовать эти возможности для защиты наших специальных пользователей (VIP пользователей), а также их данных из PST и многих других файлов.

Мы знаем, что PST файлы представляют трудности при управлении, и что они доступны, когда пользователь получает доступ через OWA/Mobile или даже с другого компьютера, они не поддерживаются в общих ресурсах сети, однако большинство компаний все же пытается использовать их и пытается переместить их при помощи более надежных решений. Сегодня мы можем исправить большинство проблем с PST с помощью простых шагов, однако на это потребуется определенное время. Вот несколько примеров:

- Сведение к минимуму/ограничение использования PSTs с помощью объектов групповой политик (GPO), хорошие примеры можно найти здесь.

- Использование архива Exchange Server 2010

- Использование PST только в целях ведения истории, при котором копии файла также хранятся на файловом сервере. В этом случае пользователям не придется добавлять или изменять содержимое PST файлов

Для этой статьи мы создадим группу защиты (Protection Group), которая будет защищать только VIP пользователей и некоторые из их папок (папки Мои документы и Рабочий стол); мы можем проинструктировать пользователей или принудить их посредством GPO сохранять все свои PST в одном месте (к примеру, в папку Мои документы), где DPM будет их защищать. Вы, возможно, задаетесь вопросом о PST и открытых файлах, не так ли? Это не проблема, так как DPM основан на VSS, и поэтому PST не будут представлять проблем. Также есть различные диапазоны времени, которые можно настраивать для синхронизации и создания точек восстановления на клиентах.

Установка DPM агента

Первым процессом здесь будет установка DPM агента. Следует помнить, что этот процесс установки может применяться и для рабочих станций, и для Exchange Server, и SQL Server или любого другого сервера, защищенного диспетчером DPM. Используя DPM, нам не нужно беспокоиться о выборе агентов для различных типов серверов, они всегда будут одинаковыми. Есть определенные процессы, которые можно использовать для установки агента из консоли администратора DPM 2010:

- Откройте консоль Microsoft System Center Data Protection Manager 2010

- Выберите управление

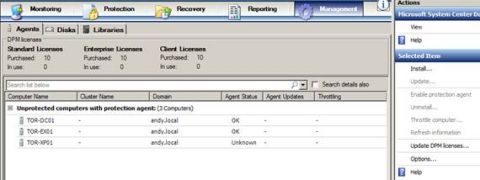

- В закладке Агенты (Agents) содержится список всех установленных агентов; нажимаем кнопку Установить (Install), расположенную в панели инструментов действий (Toolbox Actions) (рисунок 01)

Рисунок 01

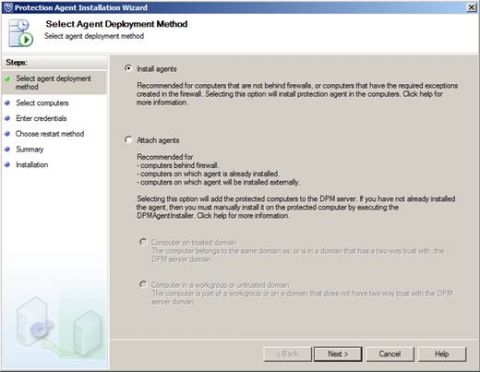

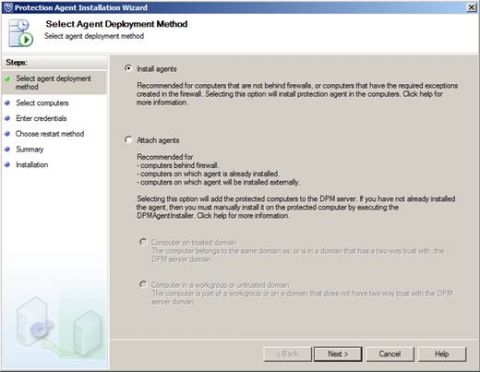

- На странице выбора способа установки агента (Sel ect Agent Deployment Method) вы найдете первое отличие этой новой версии; используя DPM 2010, мы можем управлять прикрепленными агентами через графический интерфейс, и указывать место установки агента вручную на клиенте/сервере, после чего можно подключать его к DPM без использования командной строки, как это приходилось делать в DPM 2007. Мы выберем Установить агентов (Install agents) и нажмем Далее. (Рисунок 02)

Рисунок 02

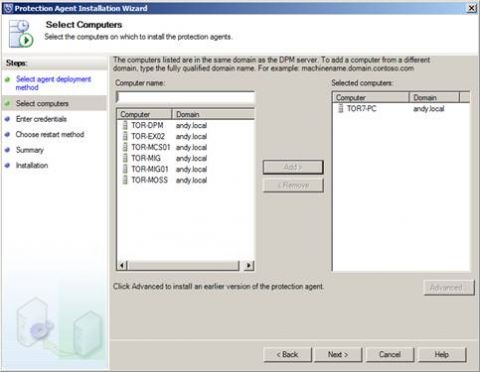

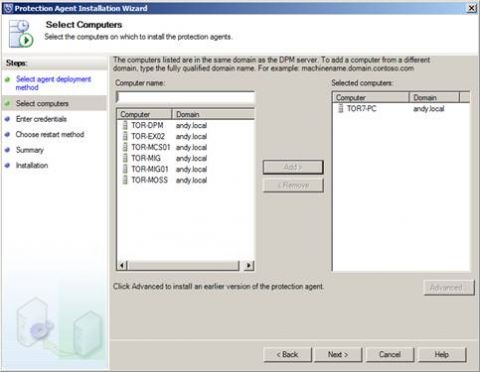

- Страница Выбор компьютеров (Select Computers). Все агенты будут перечислены слева, однако, если функция автоматического обнаружения (Auto Discovery) еще не обнаружила агентов, мы можем ввести их в поле имени компьютера и нажать кнопку Добавить. Мы можем установить несколько агентов одновременно, в этом примере мы начнем тестирование с одного компьютера и после этого добавим еще несколько клиентов в группу защиты, поэтому просто нажимаем Далее. (Рисунок 03)

Примечание: Список компьютеров слева будет автоматически обновлен на основе времени, настроенного в закладке Автоматическое обнаружение (Auto Discovery) в разделе опций (Options) этого продукта.

Рисунок 03

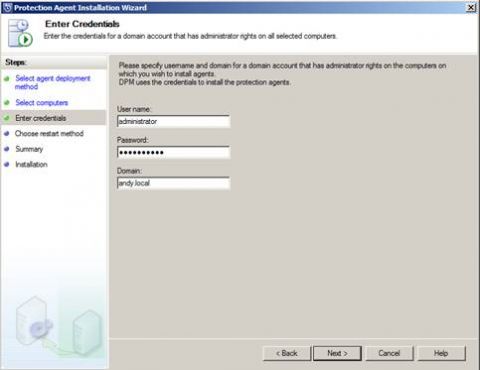

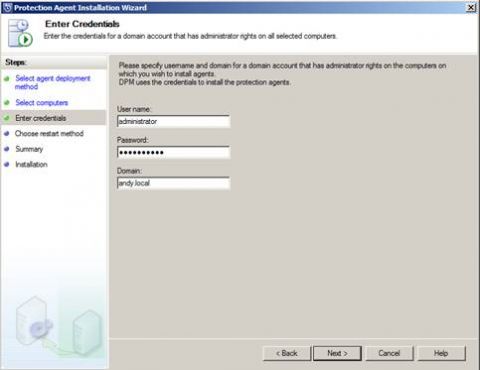

- Страница Ввод учетных данных (Enter Credentials). Для установки нам нужно ввести учетные данные с доступом к компьютеру, указанному в предыдущем шаге. После этого просто нажимаем Далее. (Рисунок 04)

Рисунок 04

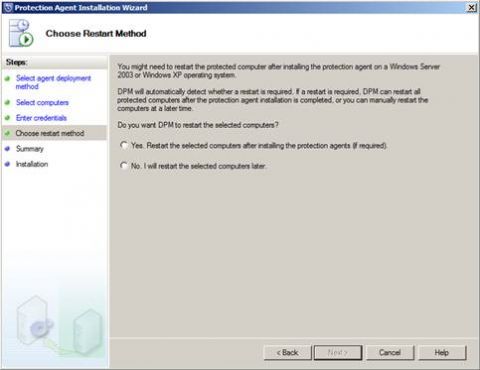

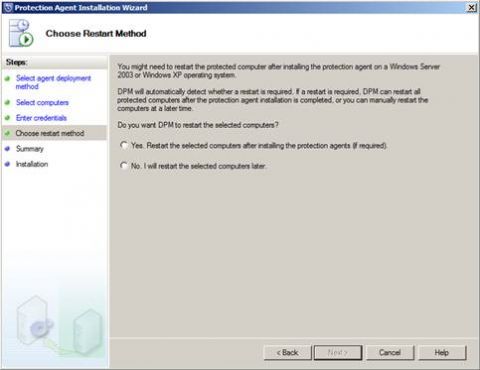

- Страница Выбор способа перезагрузки (Choose Restart Method). Здесь находится еще одно основное отличие DPM 2010 от предыдущих версий, теперь перезагрузка не является обязательной. Если агент устанавливается на последнюю версию ОС, перезагрузка не потребуется. Поскольку мы работаем с машиной Windows 7 в этом руководстве, мы выбираем опцию Да. Перезагрузить компьютер после установки агента защиты (если требуется) (Yes. Restart the selected computer after installing the protection agents (if required)) и нажимаем Далее. (Рисунок 05)

Рисунок 05

- Заключительная страница (Summary). Все клиенты с установленными DPM Agent будут отображены в списке, просто нажимаем Установить, чтобы начать процесс установки.

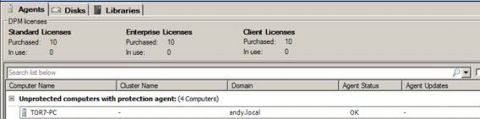

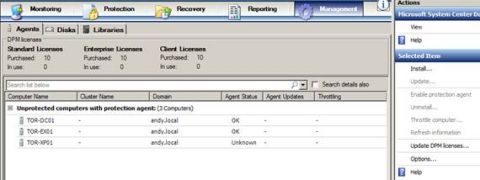

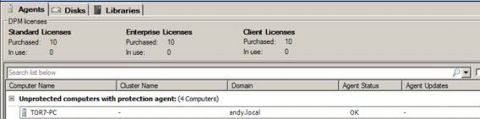

- Мы можем закрыть это окно в любое время и смотреть статус установки в закладке агентов, или мы можем просто подождать и наблюдать за процессом установки из мастера. После установки агента нажимаем Закрыть. Результаты будут отображены в закладке Агенты (Agents), где компьютеры сначала будут принадлежать к группе незащищенных компьютеров с агентами защиты (Unprotected computers with protection agent) (Рисунок 06).

Рисунок 06

В качестве примечания: мы можем управлять лицензией и использованием клиентов из предыдущей закладки (Рисунок 06), в которой находится список Приобретенных (Purchased) и Используемых (In use) лицензий трех видов (Standard, Enterprise и Client). Следует помнить, что точки зрения лицензирования DPM, только используемые агенты учитываются при лицензировании. Если вы установите агента и не используете его, он не будет являться объектом лицензирования.

Создание группы защиты данных (Data Protection Group) для клиентских машин

После установки DPM агента нужно создать группу защиты для групп агентов. Группа защиты (Protection Group) представляет собой ряд простых вопросов, которые создадут политику для защиты определенных ресурсов. Вот шаги для создания группы защиты для клиентов:

- Входим в консоль администратора DPM 2010

- Нажимаем Защита (Protection) и Создать новую группу защиты (New Protection Group)

- На приветственной странице мастера Welcome to the New Protection Group Wizard просто нажимаем Далее.

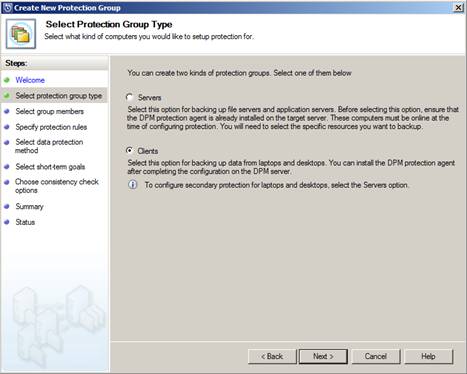

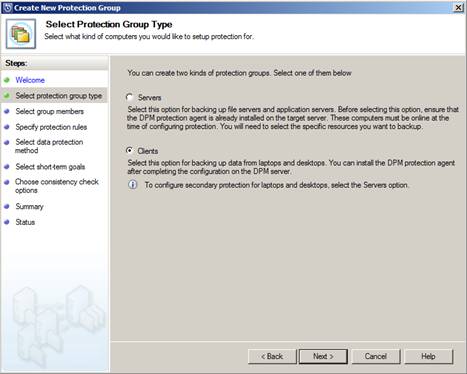

- Страница выбора типа группы защиты (Select Protection Group Type). Еще одно отличие по сравнению с предыдущими версиями состоит в том, что теперь мы можем указывать, нужно защищать Серверы или Клиенты. Давайте выберем Клиенты (Clients) и нажмем Далее. Если выбран клиент, мастер изменяется и дает нам больше гибкости для защиты ноутбуков и настольных компьютеров. (Рисунок 07)

Рисунок 07

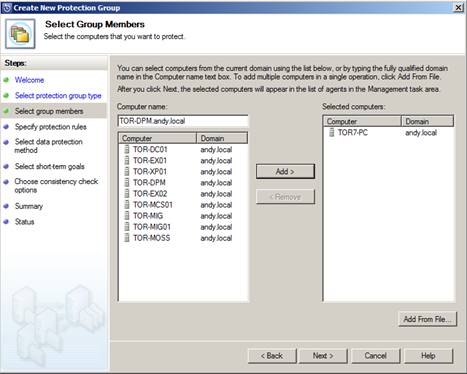

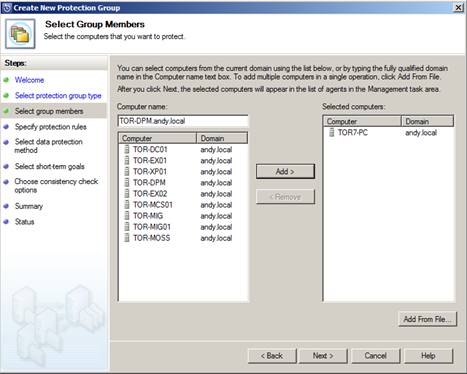

- Страница Выбор членов группы (Select Group Members). Мы можем выбрать один или несколько клиентов/серверов для защиты этой группой, еще одним вариантом является использование текстового файла, содержащего имена всех компьютеров, которые нужно защитить, и в этом случае используется кнопка Добавить из файла (Add fr om File)'. Нажимаем Далее. (Рисунок 08)

Рисунок 08

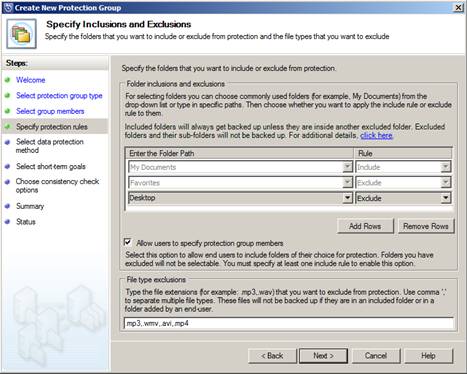

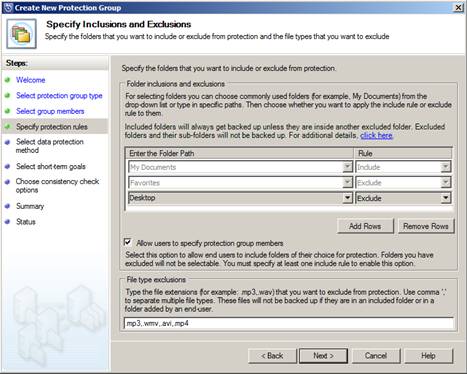

- Страница включаемых и исключаемых элементов Specify Inclusions and Exclusions. Эта страница является абсолютно новой для этого продукта и обеспечивает значительную степень гибкости при защите клиентов. Мы легко можем добавлять ряды (Add Rows) в Исключаемые и включаемые папки (Folder Inclusions and Exclusions) и контролировать защиту клиентов. (Рисунок 09)

Рисунок 09

В этом заключается прелесть DPM, если мы, например выберем Мои документы, нам, как резервным администраторам не придется волноваться о том, находится ли эта папка на другом диске или переместил ли ее пользователь на другой диск, DPM позаботиться обо всем этом за нас.

Также при выборе опции Мои документы диспетчер DPM будет защищать и все находящиеся в ней подпапки. Если пользователь создает или перемещает содержимое в папке Мои документы, оно будет защищено диспетчером DPM. Еще одной интересной функцией является то, что мы защищаем машину, и если у нас есть несколько пользователей, эта политика будет применяться ко всем профилям машин, перечисленных в группе защиты.

Опция Позволить пользователям указывать членов группы защиты (Allow users to specify protection group members) позволит конечным пользователям добавлять элементы для защиты с помощью DPM клиента на этой рабочей станции. Если у пользователей имеются PST или любые другие файлы, они могут выбирать что угодно для защиты.

И последней, но не по важности, функцией на этой странице является функция исключения типов файлов (File type exclusions), с помощью которой можно указывать расширения файлов, не включаемых в защиту из указанной папки. Мы можем блокировать защиту всех файлов с расширением OST.

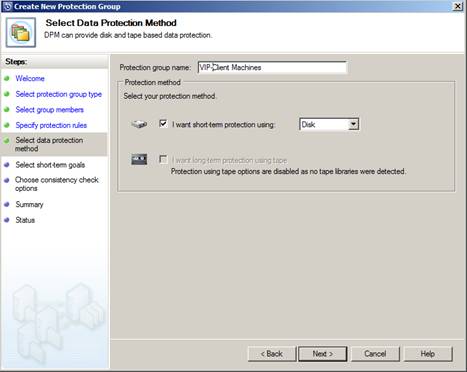

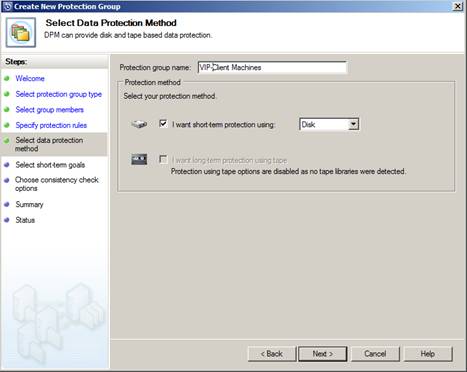

- Страница Выбор способа защиты данных. Необходимо указать имя группы защиты и способ защиты, которым будет Диск для клиентской защиты (Disk for Client Protection). Нажимаем Далее. (Рисунок 10)

Рисунок 10

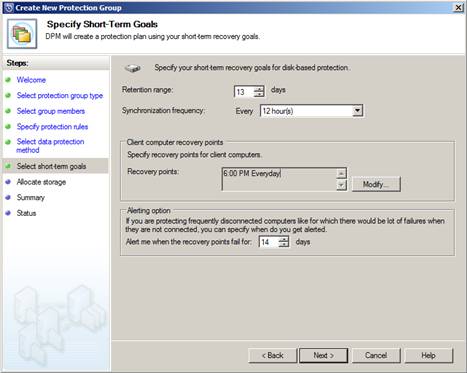

- Страница указания краткосрочных целей (Specify Short-Term goals). Здесь нам нужно ответить на простые вопросы о защите: сколько дней хранить данные? Как часто синхронизировать данные и точки восстановления клиентского компьютера. Также, у нас есть опция только для клиентской защиты под названием Опция оповещения (Alerting Option), которая будет выдавать оповещение после X количества дней, если клиент не взаимодействует с DPM.

Рисунок 11

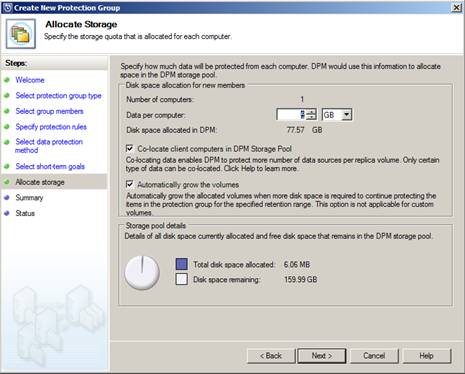

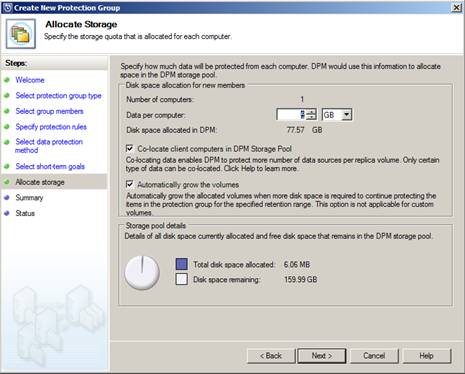

- Страница хранилища. На этой странице мы указываем объем дискового пространства DPM, которое будет выделено для новых членов группы (изначальным значением будет 5ГБ), как показано на рисунке 12, и здесь есть две новые возможности:

- Со-размещение клиентских компьютеров в пуле хранения DPM (Co-locate client computers in DPM Storage Pool) - предыдущие версии требовали два набора томов для каждого источника защищаемых данных: один для копий и один для точек восстановления. В этой новой версии мы можем со-размещать данные, когда их источником является Client protection, Hyper-V или SQL 2005/2008. Таким образом, мы получаем более рациональное использование дискового пространства.

- Автоматические расширение томов (Automatically grow the volumes) - теперь нам не нужно следить за томами в целях их увеличения, это выполняется автоматически в DPM 2010. Будучи резервными администраторами, нам лишь нужно обеспечить достаточно места для расширения томов DPM.

Рисунок 12

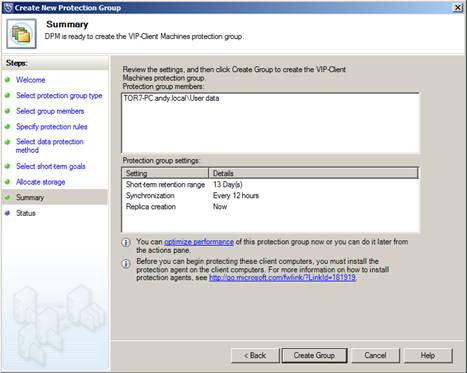

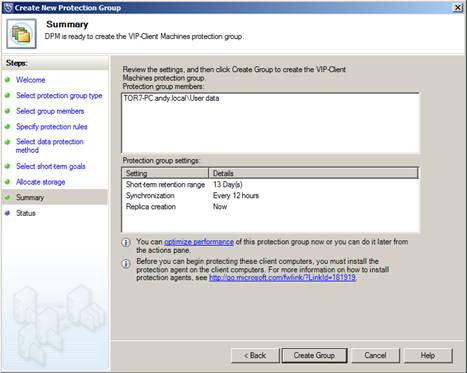

- На заключительной странице просто нажимаем Создать группу (Create Group), чтобы начать процесс создания группы защиты на основе параметров, указанных на предыдущих страницах. (Рисунок 13)

Рисунок 13

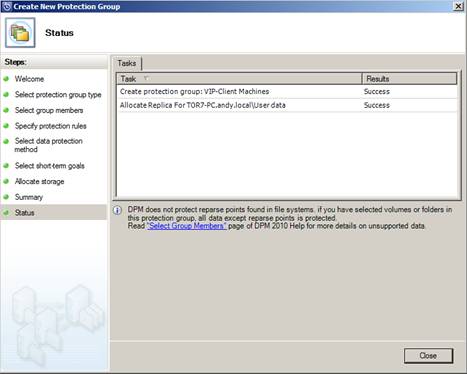

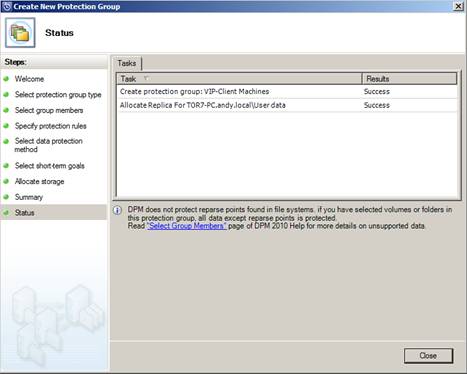

- На странице состояния можно отметить Задачи (Tasks) для проверки результатов каждой операции и нажать Закрыть.

Рисунок 14

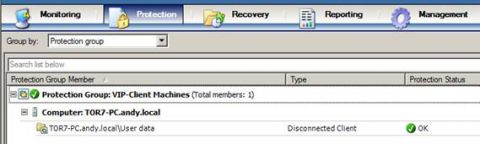

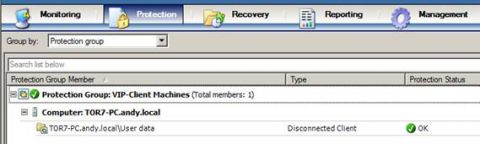

В результате наших действий группа защиты для клиентских машин будет отображена в области Защита (Protection) диспетчера DPM, как показано на рисунке 15.

Рисунок 15

Заключение

В этой первой части цикла статей мы рассмотрели установку клиента и создание группы защиты. В следующей части мы начнем управлять клиентом DPM Client на рабочей станции, а также посмотрим, как восстанавливать данные с помощью консоли клиентской или серверной стороны.